え〜早いもので2018年1月も終わろうとしています。

色々とあって技術的な事を改めて学んでおります。せっかく学んでいるので、学んだ事を忘れない様にこうしてブログにしてみる事にしました。

間違った事を書いてしまうかもしれませんが、そこの所は笑って流してください。

AWS(Amazon Web Services)

だいぶ前からクラウドクラウドと騒がれておりますが、我が社も全てのサーバをクラウドへ移行完了です。

採用しているクラウドは「AWS(Amazon Web Services)」。ネットショップを運営しているあのアマゾンが提供しているクラウドサービスです。

流石に世間が騒ぐだけあって、とっても便利。物理サーバが無いので電源の確保をしたり場所をとったり、ハードディスクが壊れたり、配線を美しく整えたりする必要がありません。

ちょいとサーバ作って気に入らなければそのサーバを捨てて、新しくサーバを作れば済むのです。

いやぁ〜素晴らしい。アマゾン、たまに憎たらしいところありますが、これを使っちゃうと憎たらしい所も素敵に思えて来たりします。

では、この AWS を使ってインスタンス(サーバ)を立てるところまでの始まり始まり〜。

※技術的な事に興味のない方は、ここで離脱してくださいね〜。

※秋田の環境は mac です。Windows の方への配慮はありません・・・あしからず。

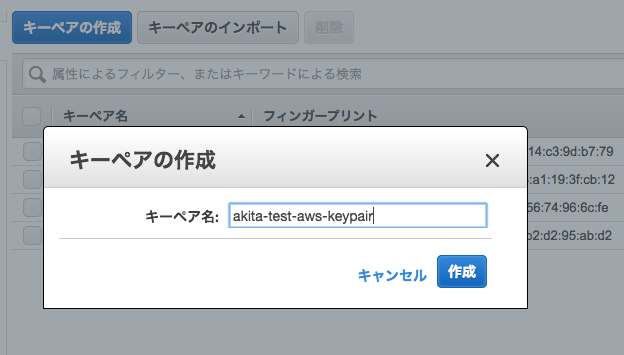

AWS EC2 インスタンスのキーペアの作成

EC2 を起動させるためというより、AWS で EC2 のインスタンスを利用するにはキーペアが必要になる。

インスタンスを作り出す前にキーペアを作っておいた方良い。これは、出来上がったサーバへログインするために必要なのです。無いと何も出来ない。クラスで一番可愛かったあの娘と同じで、会話することも出来ずに卒業式を迎えてしまいます。

左メニューのキーペアをクリックして「キーペアの作成」にてキーペアを作成する。

「akita-test-aws-keypair」と言うキーペアを作ることにする。「作成」をクリックするとダウンロードが始まるので、ダウンロードしてキーペアを格納するべきフォルダに格納する。秋田のマシンは mac なので、~/.ssh/ フォルダを作りそこへ配置。Windows OS だと不要かもしれないが、Linux 系のOS の場合、パーミションの変更が必要となる。

mac のターミナルを立ち上げ、~/.ssh/ へ移動。※ ~/.ssh/ が無い場合ディレクトリを作成する。

$ cd ~/.ssh/ $ sudo chmod 600 /Users/akita/.ssh/akita-test-aws-keypair.pem

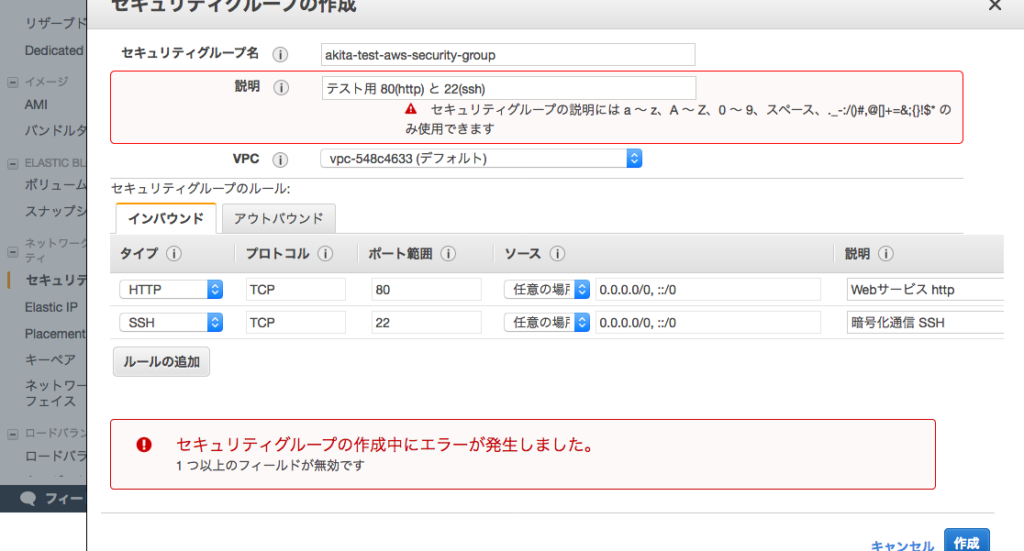

AWS EC2 のセキュリティグループの作成

新たに作るインスタンスは、原則として内側から外側へのアクセス制限はされていないが、外側から内側へのアクセスは全て塞がっている。外側から何に対してアクセスをさせるのか?をここで設定しておく。

ザックリと言うと、FW(ファイヤーウォール)を作ると思ってもらえれば間違いでは無いはず・・・(ちょっと自信がない 笑)

次はセキュリティグループの作成。

左メニュー「セキュリティーグループ」をクリック。

今回は http と ssh のみを開ける。

セキュリティーグループ名:akita-test-aws-security-group

説明:テスト用 80(http) と 22(ssh)

VPC:デフォルト

インバウンドタブのルールの追加で

タイプ:HTTP

プロトコル:TCP

ポート範囲:80

ソース:任意の場所

説明:http

タイプ:SSH

プロトコル:TCP

ポート範囲:22

ソース:任意の場所 ※今回はテストなのでこれだけど、本来はアクセス可能な IP アドレスを絞る必要がある。

説明:SSH

アウトバウンドタブはこのまま

上記を入力したら「作成」をクリック。

あれ・・・説明欄に日本語入れられないっぽい・・・ので、「akita-test-aws-security-group-http-ssh」を入れ「作成」をクリック。

※インバウンドの説明にも日本語が入らない。

これでセキュリティーグループの作成が完了。

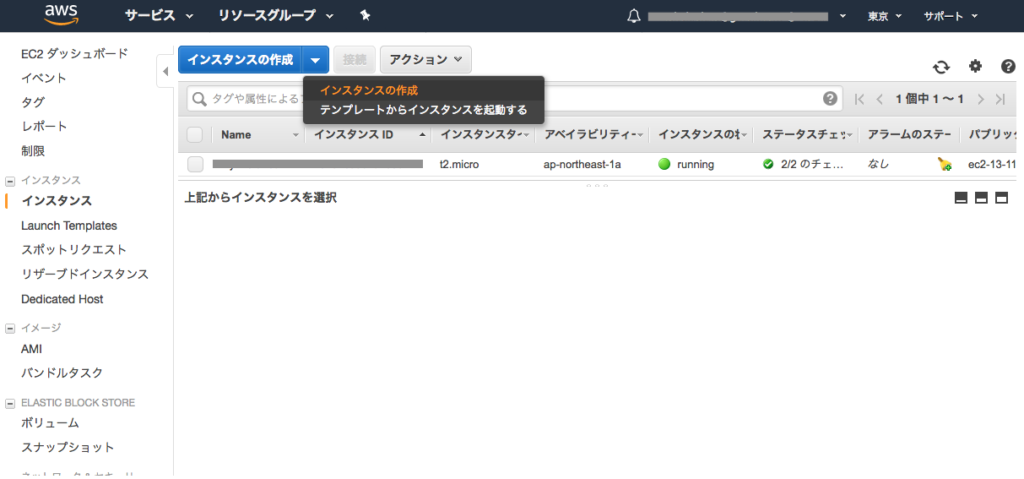

インスタンスを作る

キーペアとセキュリティーグループが出来たのでいよいよインスタンスを作っていく。

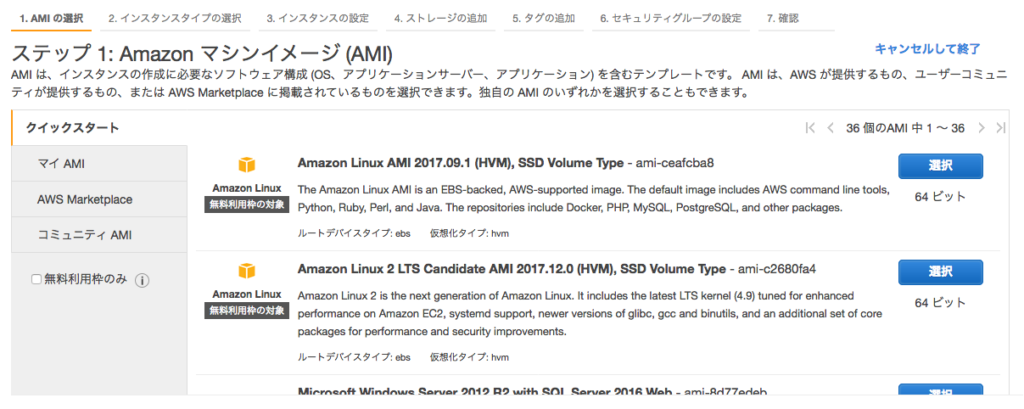

AMI(Amazon Machine Image)

AMI は Amazon Machine Image の略で、仮想サーバのイメージである。

OS やパターンが色々と選べる。

AWS も熟練ともなると自分専用の AMI を持ったりするようになる。ある程度作り込んだマシーンを AMI として保存しておき、何かで必要になったら、新たにそこからインスタンス化すればいちいち設定をすることなく、同じ状態のマシーンイメージを展開する事が出来るようだ。バックアップ的な用途に使える。

別のアマゾンアカウントと共有する事も出来るようなので、知人からもらったり自分の物をあげたりとか出来そうである。

ステップ 1: Amazon マシンイメージ (AMI)

左メニュー「インスタンスをクリック」し「インスタンスの作成」「インスタンスの作成」をクリック。

「クイックスタート」のタブが選択され、アマゾンが提供してくれる AMI が複数出てくる。「マイAMI」は上述したように自分で作った AMI である。他のタブの説明は割愛する。

これまで我が社では Ubuntu を使っていた事が多いので、ここでも SentOS を使わずに Ubuntu を使うことにする。(Windows のサーバー OS を選ぶ事も可能)

選択するのは「Ubuntu Server 16.04 LTS (HVM), SSD Volume Type」時間が経てば新しいバージョンの Ubuntu がここに並ぶ事になると思うので、適宜読み変えていただきたい。

「Ubuntu Server 16.04 LTS (HVM), SSD Volume Type」の横にある「選択」をクリック

ステップ 2: インスタンスタイプの選択

インスタンスタイプの選択画面に入る。デフォルトでは低いスペックから順にタイプが並んでいる。スペックは vCPU と メモリの割り当て状態で決まる。かかるコストもここで決まる。

今回選ぶのは「t2.micro」。無料利用枠の対象であるからである(経営者は無料が好き)。今回のインスタンス、最終的には Nagios(サーバ監視ツール) を入れて運用なので vCPU:1、メモリ:1GB で十分である。(多分)

選択したら「次の手順:インスタンスの詳細の設定」をクリック。

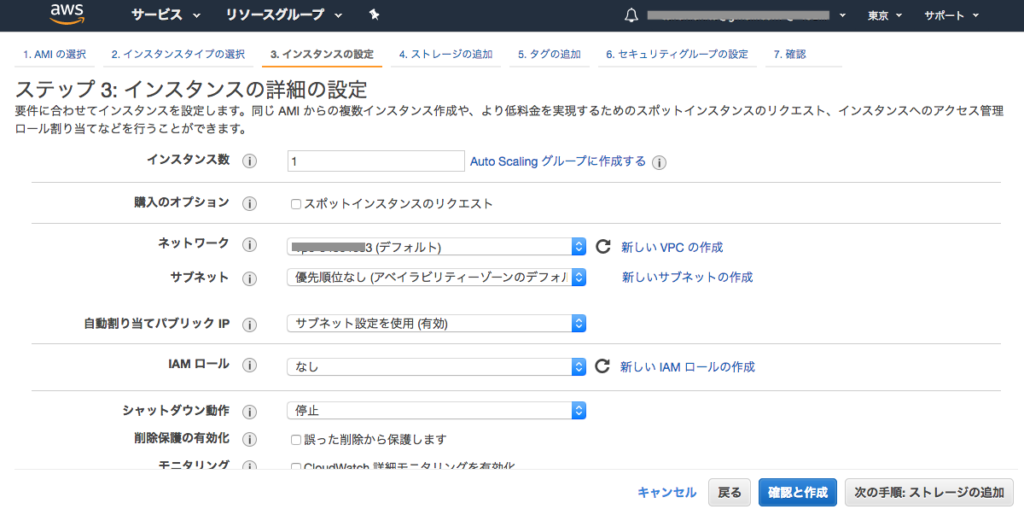

ステップ 3: インスタンスの詳細の設定

ここで細かく設定をする事が可能であるが、あまりよくわかってはいない・・・

とりあえず以下に設定

インスタンス数:1

購入のオプション:未チェック

ネットワーク:デフォルト

サブネット:優先順位なし(・・・・)

自動割り当てパブリック IP:サブネット設定を使用(有効)

IAM ロール:なし

シャットダウン動作:停止

削除保護の有効化:未チェック

モニタリング:未チェック

テナンシー:共有-共有ハードウエアインスタンスの実行-

T2 無制限:未チェック

上記を設定したら「次の手順:ストレージの追加」をクリック

ステップ 4: ストレージの追加

ここも深く考えずにデフォルト設定で通過する。

インスタンスタイプや AMI によって変更出来る箇所が違ったり、ルート以外のボリュームを追加する時は色々と設定が出来るものと思うが、とにかく難しいことは無しって事で、変更出来る箇所も以下のデフォルトで進む。

サイズ(GiB):8

ボリュームタイプ:汎用SSD(GP2)

合わせて削除:チェック

入力したら「次の手順:タグの追加」をクリック

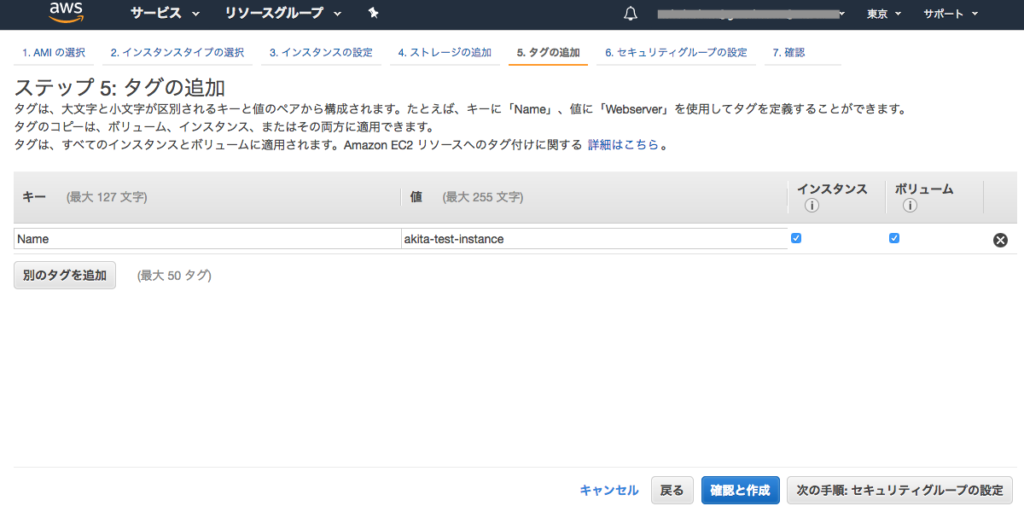

ステップ 5: タグの追加

色々とタグを付けて便利に利用するのだろうけど、現状、どういった使い方があるかまだ分かっていないので、インスタンスに名前を付けるのみにする。

キー:Name

値:akita-test-instance

インスタンス:チェック

ボリューム:チェック

「次の手順:セキュリティーグループの設定」をクリック

ステップ 6: セキュリティグループの設定

ここで先ほど作ったセキュリティーグループとの紐付けを行う。(ここで新たに作っても良いが、あらかじめ作っておいた方が計画的な運用って気がする)

「既存のセキュリティグループを選択する」にチェックをいれ、先ほど作った「akita-test-aws-security-group」を選択。

「確認と作成」をクリックして進む

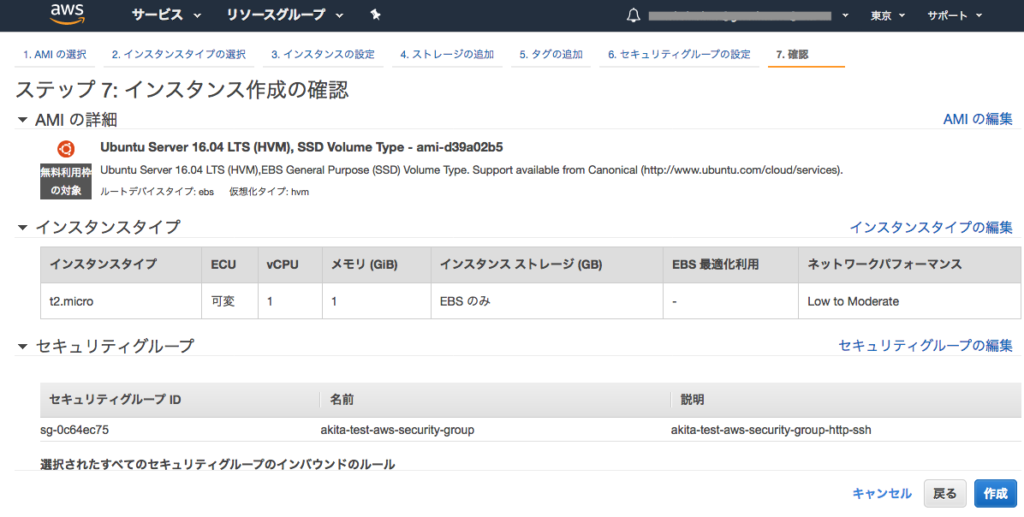

ステップ 7: インスタンス作成の確認

ここで SSH が世界に向いて空いていると怒られてしまうが、とりあえずはこのまま進む。本来であればアクセス出来る IP アドレスを制限するべきではあるが、とりあえずの事なのでここは進む。

本来であれば細かく確認をして「作成」をクリックするべきであるが、ここもあまり気にせずに進む事にする。

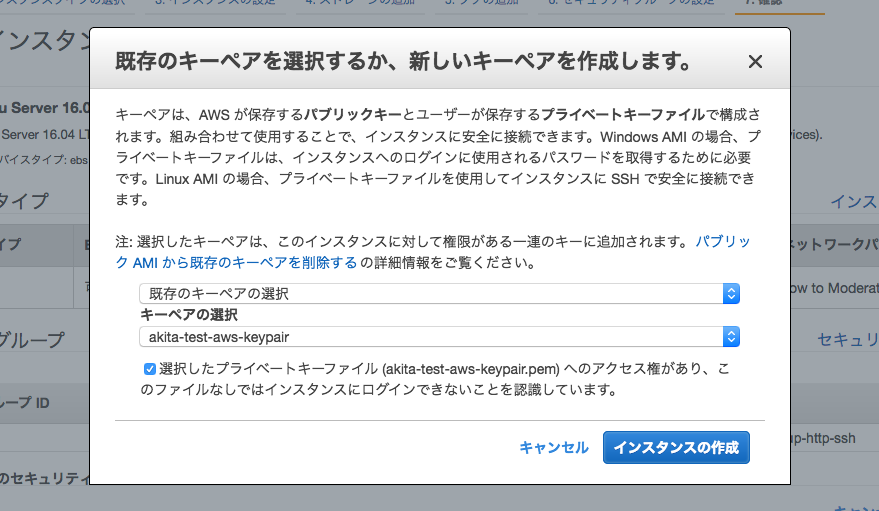

「作成」をクリックすると「既存のキーペアを選択するか、新しいキーペアを作成します」のアラートが出てくるので、先ほど作成したキーペア「既存のキーペアの選択」と「akita-test-aws-keypair」を選び「選択したプライベートキーファイル (akita-test-aws-keypair.pem) へのアクセス権があり、このファイルなしではインスタンスにログインできないことを認識しています。」にチェックを入れ「インスタンスの作成」をクリック。

インスタンスの作成が始まります。「作成ログの表示」をクリックすると状態がわる。

インスタンス作成完了

ものの数分?数十秒?でインスタンスが作成された。

物理サーバではあり得ない速度。素晴らしすぎる。

上部「サービス」から「EC2」に入り「インスタンス」をクリック。

インスタンスが出来ていて、稼働していることを確認。

やった〜!

今日のところはこれで終了。起動していると課金されるので一旦インスタンスを停止。明日また頑張ろう。

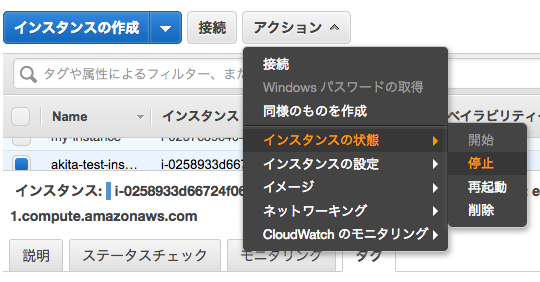

「アクション」→「インスタンスの状態」→「停止」をクリック

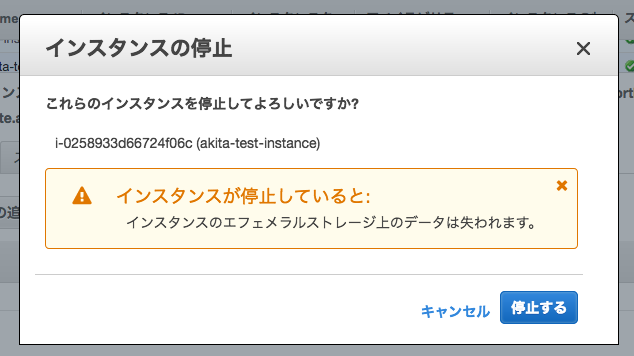

インスタンスが停止するとエフェメラルストレージ上のデータは失われます。と警告が出ますが気にせず「停止」します。壊れちゃったらまた作れば良いから。

あ〜歌いに行きたい〜

コメント